Cómo protegerte en Internet

La World Wide Web nos entretiene, enseña, presenta y ayuda a ganar. Sin embargo, sin el conocimiento de las reglas de higiene digital, es fácil convertirse en víctima de estafadores o plagas simples. Le decimos cómo protegerse en Internet y no perder datos personales..

Cual es el peligro?

• Fraude (fraude). Cuando un usuario paga compras o servicios con una tarjeta de crédito en un sitio web malicioso, los creadores del recurso pueden acceder a los detalles del usuario.

• Hackear cuentas. El caso cuando los atacantes reciben inicios de sesión y contraseñas de correo, banca en línea o redes sociales.

• Fuga de datos. Recopilación de información personal de una persona para su transferencia a terceros. Facebook se metió en tal escándalo. La red social permitió la transferencia masiva de datos a 50 millones de usuarios, a los que luego se les mostraron anuncios con objetivos políticos..

• Penetración. Proporcionar acceso remoto para los estafadores a una computadora personal a través de malware.

• Suplantación de identidad. Sitios falsos para servicios populares: redes sociales, recursos de pago, bancos en línea. Boletines informativos disfrazados de boletines de sitios acreditados (Google, Mail.ru, Facebook, VK). Están diseñados para el descuido de una persona e intentan acceder a datos confidenciales: inicios de sesión y contraseñas.

• Engaño. Oferta en redes sociales, tiendas en línea, tableros de mensajes, donde el vendedor está listo para entregar los productos a un precio bajo. El pago se acepta en línea o por transferencia de tarjeta. Después de que el atacante desaparece y no contacta.

Lo que ayuda a protegerse en Internet?

Para protegerse en Internet, no necesita construir una defensa contra cada tipo de penetración: es suficiente seguir medidas de seguridad integrales y usar el sentido común. Esto reducirá la probabilidad de fuga de información personal y evitará que se inicie el malware..

1. Antivirus

Este es un software de seguridad básico. Las tareas del software antivirus incluyen la detección de spyware, virus, recursos de phishing, servidores peligrosos y tráfico sospechoso. Los antivirus populares hacen frente a la mayoría de las amenazas que llegan a la computadora desde la red o los medios extraíbles. Es cierto que no protegen contra las acciones de los usuarios en los sitios. Es decir, si el recurso no despertó sospechas en el programa y se abrió, hacer clic en enlaces o acciones con elementos ya no estará protegido.

2. VPN

VPN es una red segura que oculta la dirección IP y la ubicación. Cifra de manera confiable todo el tráfico y los datos transmitidos desde el dispositivo. Si necesita evitar el bloqueo del sitio, obtener el anonimato en la red o conectarse a Wi-Fi en un lugar público, use una VPN.

La tecnología en sí funciona así:

1. La información está encriptada en el dispositivo.

2. Se transmite al servidor del proveedor de VPN.

3. Descifra en el servidor.

4. Transmitido según lo previsto (al servidor del sitio).

Por lo tanto, la información personal está protegida contra la intercepción, está completamente encriptada, los datos personales están ocultos. Los sitios de bloqueo, por ejemplo, de Roskomnadzor dejan de funcionar. Parece que la presencia en la red se conectó no desde Rusia, sino desde otro país (donde se encuentra el servidor VPN).

Oferta VPN gratuita Windscribe y Privatix.

3. Correo anónimo temporal

El correo temporal es un buzón con una dirección aleatoria y una vida útil limitada. Es conveniente cuando necesita acceso al servicio con el registro, y no planea usarlo durante mucho tiempo. Además, a los «improvisados» generalmente no se les pide que inicien sesión ni proporcionen información personal. Solo ve al sitio y aplica.

Hay muchos servicios de correo temporales y no es difícil encontrar una opción conveniente. Presta atención a estos:

• Correo temporal

• Dropmail

• Tempr

• EmailOnDeck

Dicho correo no protege contra las consecuencias después de hacer clic en enlaces sospechosos y no evita el «drenaje» de datos en un recurso de phishing. Pero ayuda a minimizar el spam entrante, en el que tales peligros a menudo están ocultos.

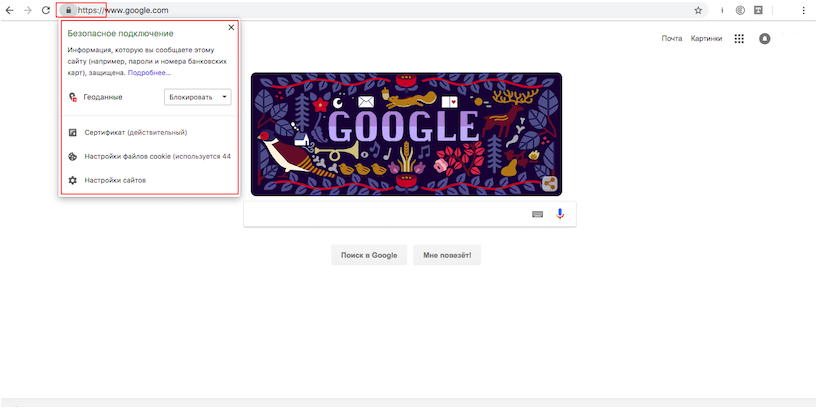

4. Encriptación permanente

Para evitar que el resultado de acciones en el sitio filtre datos personales o un ataque de spam en el correo, use recursos cuya dirección de red comience con HTTPS. Esto significa que la conexión entre usted y el servidor está encriptada; la información no puede ser interceptada..

Los navegadores modernos recuerdan el riesgo de una conexión sin cifrar. Si los datos no coinciden al verificar el certificado, aparece una advertencia en la pantalla. Es cierto que puede ignorarse haciendo clic en «Acepto el riesgo, vaya de todos modos».

Para aumentar el nivel de protección, cifre la mayor cantidad de tráfico de Internet que pueda con la extensión HTTPS en todas partes. Obliga automáticamente a los sitios a usar el protocolo HTTPS en lugar de HTTP. Se puede instalar de forma gratuita en Google Chrome, Mozilla Firefox y Opera, incluso en dispositivos móviles..

La información en el almacenamiento en la nube tampoco impide agregar protección. Instale un programa para cifrar datos en la nube, por ejemplo, Boxcryptor o nCrypted Cloud.

5. Contraseñas seguras

La complejidad de las contraseñas determina directamente su solidez, por lo que se recomienda utilizar largas combinaciones aleatorias de caracteres. En primer lugar, son casi imposibles de romper por la fuerza bruta. En segundo lugar, no están vinculados a la identidad del usuario..

La contraseña en forma de nombre del cónyuge o hijo, fecha de nacimiento, nombre del perro, nombre de su equipo favorito están directamente relacionados con usted. Esta es la información que los atacantes pueden obtener si obtienen acceso a una red social, correo o computadora.

Por lo tanto, 17041991 es una contraseña incorrecta. Masha17041991 o 1704masha1991 también. Y Vy0 @ $ e6 # Omx6 es una contraseña segura. Es imposible recopilar sobre la base de datos sobre una persona, pero es difícil de encontrar mediante una búsqueda técnica..

No use las mismas contraseñas. Idealmente, cada caso debe tener su propia combinación. Usar el mismo código para todas las cuentas de correo electrónico, redes sociales y servicios bancarios es peligroso.

Todo será difícil de recordar. Por lo tanto, configure un administrador de contraseñas para el almacenamiento:

• Keepass

• Ultimo pase

• Roboform

• Proteger (complemento de Yandex.Browser)

6. Autorización de dos factores (autenticación)

Para protegerse en Internet, use la autenticación de dos factores. Esto significa que cuando intente iniciar sesión en el servicio, deberá especificar dos parámetros de evidencia secreta. Con la entrada estándar, solo hay uno de esos parámetros: la contraseña. En el caso de la autenticación de dos factores, deberá ingresar otra. Muy a menudo, este es un código generado aleatoriamente, que se envía por SMS al teléfono. Si el atacante tomó posesión de la contraseña, no podrá iniciar sesión en la cuenta.

Ahora, la mayoría de los servicios principales utilizan la autenticación de dos factores: Microsoft, Google, Facebook, Yandex, Dropbox, VKontakte, Instagram. Para confirmar, usan SMS, aplicaciones móviles, tokens (rara vez), claves de respaldo.

7. Precaución con el correo

Tenga cuidado con los archivos adjuntos a los correos electrónicos en el correo electrónico. Nunca los abra ni los ejecute si se desconoce la fuente. De lo contrario, asegúrese de que realmente le haya enviado un documento importante. No olvide comprobar también el archivo con antivirus: de repente, el remitente difunde las amenazas, pero no lo sospecha..

8. Actualización oportuna del software

Los delincuentes están mejorando sus herramientas, y los desarrolladores del lado «brillante» están fortaleciendo la defensa. Ambos rivales aprenden los métodos del otro y tratan de responder a los cambios de manera oportuna. Nuevas opciones de pirateo y espionaje llegan a la red todos los días, por lo tanto, para reducir los riesgos al mínimo, debe actualizar regularmente el software. Incluye un antivirus, un sistema operativo y un navegador..

9. Seguridad ambiental

La amenaza puede penetrar en la computadora no solo directamente desde la red o el archivo recibido por correo. La fuente puede ser una red local en el trabajo, un dispositivo infectado de uno de los miembros de la familia, una vulnerabilidad de Wi-Fi en un lugar público.

Intente verificar el grado de seguridad de todos los dispositivos y redes a los que se está conectando. Y en lugares públicos, es mejor no utilizar redes abiertas para el pago en línea o la autorización en servicios web (si no hay VPN).

10. Motor de búsqueda secreto

Utilizar Duckucko ir. Este es un sistema que no recopila datos sobre sus visitantes, no almacena direcciones IP y cookies. No hay publicidad, y los resultados de búsqueda son objetivos (Google y Yandex crean una fuente personalizada de resultados en la que algunos enlaces útiles no pueden entrar). DuckDuckGo: ayuda a protegerse en Internet y garantizar la privacidad mientras busca información en la red.

11. navegador secreto

Colina – un navegador sensacional, que, contrario a la opinión filistea, es popular no solo entre traficantes de drogas y terroristas. Tor pasa la conexión al servidor de destino a través de varios intermediarios y, por lo tanto, oculta datos sobre el usuario y su dispositivo. Nadie sabrá cuál es su dirección IP, qué sitios visita y qué archivos transfiere. El programa interfiere con el funcionamiento de todos los elementos que podrían utilizarse para obtener información sobre los usuarios..

12. Teléfono y tableta

Cualquier dispositivo que se pierda fácilmente debe estar más protegido, es decir, establecer un código gráfico o digital para desbloquear. Esto es suficiente para prevenir la mayoría de los peligros. Simplemente no elija bloquear la fecha o las combinaciones más simples.

Para el cifrado completo de los dispositivos, use la funcionalidad incorporada del sistema. En Android, mira Configuración -> Seguridad «, en iOS en» Configuración -> Contraseña».

Artículos similares

- Investigadores de Mozilla en Internet

Muchos de nosotros pasamos mucho trabajo y tiempo personal en Internet. Pero, ¿qué sabemos realmente sobre la World Wide Web? Investigadores de Mozilla – Empresas,…

- ¿Qué es Big Data y para qué sirve?

Big data Big data es la dirección de la que todos hablan, pero pocas personas lo conocen bien. Gigantes de comercio electrónico, industrial…

- Yandex (servicios de Internet para consumidores)

El uso de la inteligencia artificial La inteligencia digital ha dejado de ser algo fantástico y futurista. Hay más y más áreas en las que…

¿Cuáles son algunas de las maneras más efectivas para protegerse en Internet? Me preocupa mucho la seguridad de mis datos y quiero asegurarme de estar tomando las medidas adecuadas para salvaguardar mi privacidad. Agradezco cualquier consejo o recomendación que puedan darme. ¡Gracias!